Snaigės įsilaužimas ir jo domino efektas

Dideliame duomenų valdymo pasaulyje vienas įtrūkimas pamatuose gali sugriauti visą imperiją. Neseniai įvykęs „Snowflake“ įsilaužimas pasirodė esąs toks katastrofiškas įvykis, o jo požeminiai smūgiai apvertė duomenų tvirtoves įvairiose pramonės šakose. Paskutinė auka? Telekomunikacijų titanas AT&T, kurio didžiulis duomenų pažeidimas sukėlė šokiravimo bangas visame verslo pasaulyje.

2024 m. liepos 12 d. AT&T atskleidė, kad „beveik visų“ jos belaidžio ryšio klientų duomenys buvo pažeisti dėl pažeidimo, susijusio su „Snowflake“ įsilaužimu. Šis atskleidimas, paskelbtas praėjus septynioms savaitėms po pirminio Snowflake pranešimo apie neteisėtą prieigą prie tam tikrų klientų paskyrų, pagilino krizę ir išryškino tarpusavyje susijusius mūsų skaitmeninės ekosistemos pažeidžiamumus.

Ši duomenų pažeidimų kaskada yra ryškus pažadinimo skambutis: šiandieninėje tarpusavyje sujungtoje skaitmeninėje aplinkoje jūsų duomenų saugumas yra tiek stiprus, kiek yra silpniausia jūsų grandis – arba šiuo atveju jūsų trečiosios šalies teikėjai. Tai karti piliulė, kurią reikia nuryti 165 įmonėms, nukentėjusioms nuo „Snowflake“ pažeidimo, ir nerimą keliantis priminimas, kad net technologijų milžinai gali tapti kibernetinių nusikaltėlių aukomis.

Vienas dalykas tampa visiškai aiškus – laikas, kai nerūpestingai mėtėme duomenis kaip pigias salotas, baigėsi. Atėjo laikas pradėti vertinti savo duomenis taip, kaip jie iš tikrųjų yra – slaptu mūsų skaitmeninio amžiaus padažu. Kaip ir bet kurį brangų receptą, jį reikia saugoti itin atsargiai ir tiksliai.

Tingaus duomenų valdymo pavojai

Daugelį metų buvau duomenų architektūros Jamie Oliveris (šaukiantis apie vaikus ir daržoves), nuo stogų šaukiantis, kad duomenų apdorojimui ir saugojimui reikia atskiros aplinkos. Vis dėlto su siaubu stebėjau, kaip įmonės pateikia savo duomenis trečiųjų šalių paslaugoms ant sidabrinio padėklo, pasirinkdamos tiesioginio ryšio patogumą, o ne gurmanišką tinkamo duomenų tvarkymo saugumą.

Organizacijos, kurios savo duomenims apdoroti ar valdyti naudoja trečiųjų šalių paslaugas, turi sukurti patikimus mechanizmus, skirtus duomenų eksponavimui kontroliuoti. Tai ne tik apie saugumą; kalbama apie duomenų vertės didinimą, tuo pačiu sumažinant riziką ir išlaidas.

Įsivaizduokite, kad vadovaujate triukšmingam restoranui. Jūsų slaptas padažas – duomenys, suteikiantys jums konkurencinį pranašumą – yra kruopščiai saugomi. Kiekvienam pro duris įžengusiam pardavėjui savo receptų knygos neperduosite. Panašiai duomenų pasaulyje labai svarbu atidžiai kontroliuoti prieigą prie informacijos.

Kartą turėjau karštą diskusiją su skelbimų tarnybos paskyros valdytoju, kuris nesuprato, kodėl atsisakėme bendrinti visus savo el. prekybos svetainės konversijų duomenis. Mūsų stendas buvo aiškus: vartotojo duomenys yra mūsų slaptas padažas ir turėtų būti laikomi kuo arčiau.

Keturios duomenų zonos: subalansuotas požiūris

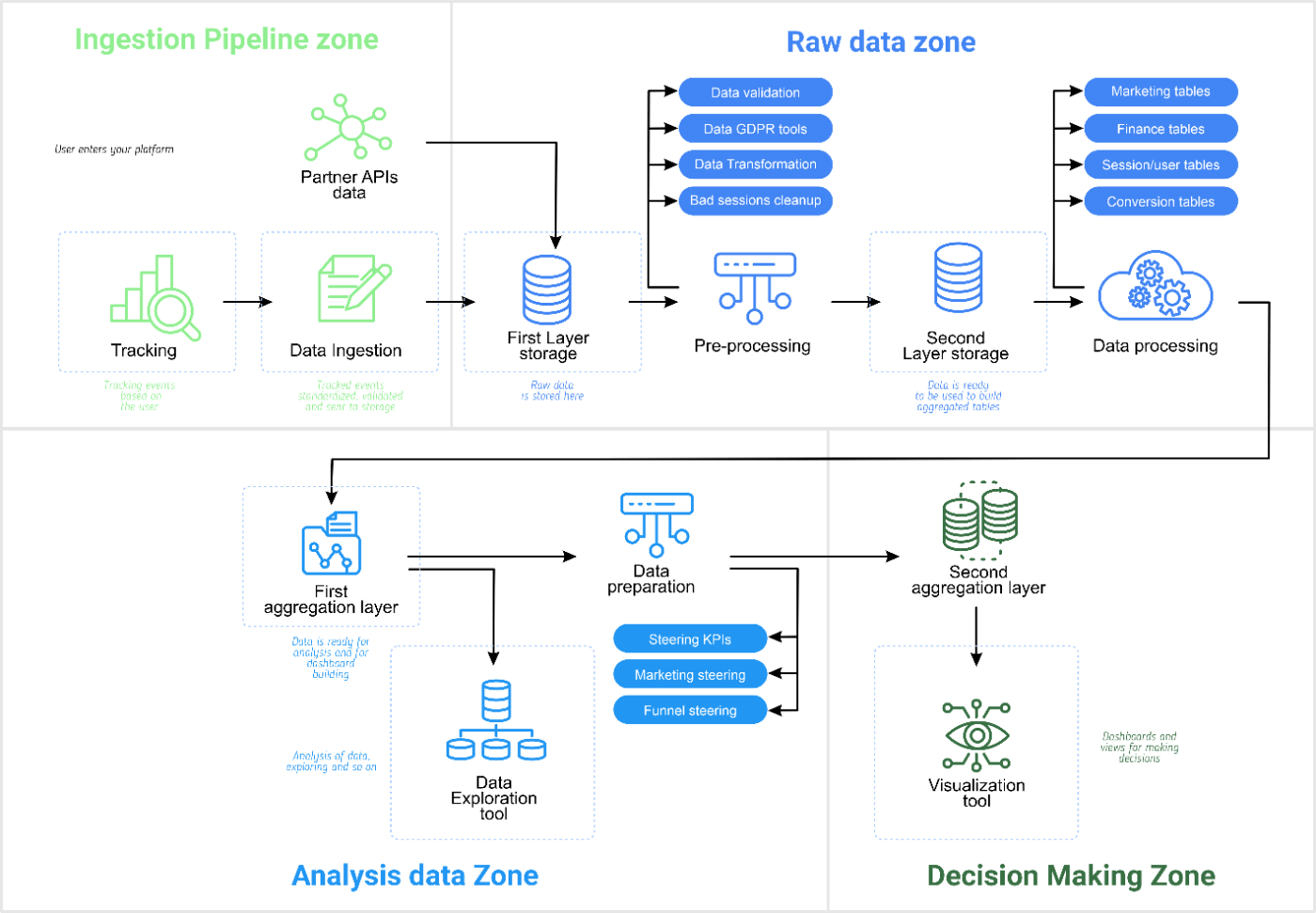

Norėdami paversti šį greito maisto košmarą „Michelin“ žvaigždės duomenų strategija, siūlau keturių kursų duomenų valdymo metodą:

- Užkandis: nurijimo zona – Kur neapdoroti duomenys yra kruopščiai atrenkami ir paruošiami.

- Pirmasis kursas: neapdorotų duomenų zona – Saugus sandėliukas, į kurį gali patekti tik vyriausiasis virėjas.

- Pagrindinis kursas: analizės zona – Kur duomenys yra meistriškai paruošti vartoti.

- Desertas: sprendimų priėmimo zona – Kur įžvalgos pateikiamos ir pateikiamos sprendimus priimantiems asmenims.

Keturių zonų įgyvendinimas

Nurijimo zona

Tai jūsų labiausiai pažeidžiama sritis. Nors įprasta naudoti trečiųjų šalių stebėjimo sprendimus, sukurkite konteinerį šiems duomenims gauti, atvaizduokite jį, pažymėkite neskelbtiną informaciją ir paruoškite saugiai saugoti, pabandykite nustatyti dažnesnį informacijos ištraukimą iš stebėjimo sprendimo ir pašalinkite ją patvirtinus. visi duomenys saugiai atkeliavo į jums priklausantį konteinerį.

Neapdorotų duomenų zona

Padalinkite tai į dvi operacijas:

- Išankstinis apdorojimas: išvalykite neskelbtinus duomenis arba pritaikykite maišą, pašalinkite netinkamus seansus ir sujunkite duomenų šaltinius be žmogaus įsikišimo.

- Duomenų produktai: paverskite išvalytus duomenis į didesnes lenteles analizei, be žmogaus prisilietimo.

Rekomendacija: Įdiekite griežtas prieigos taisykles ir duomenų saugojimo politiką (45 dienos išankstiniam apdorojimui, 180 dienų duomenų produktams).

Analizės zona

Padarykite duomenis prieinamus tiems, kurie žino, kaip su jais dirbti. Užtikrinkite, kad naudotojo lygio duomenims būtų pritaikyta maiša ir jie būtų apsaugoti. Įdiekite visų duomenų prieigos ir manipuliavimo registravimą.

Sprendimų priėmimo zona

Įkelkite sukauptus, ne individualius duomenis į trečiosios šalies vizualizacijos įrankius. Sutelkite dėmesį į asmens arba kanalo lygio duomenis, kad sumažintumėte riziką.

Duomenų tvirtovės stiprinimas: pažangios saugumo priemonės

Net keturių zonų architektūrai reikia papildomo sustiprinimo. Štai dešimt svarbių priemonių, skirtų sustiprinti duomenų tvirtovę:

- Daugiafaktoris autentifikavimas (MFA) visur: Snowflake pažeidimas išnaudojo paskyras be MFA. Padarykite jį privalomą visose zonose, be jokių išimčių.

- Griežtas kredencialų valdymas: reguliariai keiskite kredencialus ir stebėkite, ar nėra kompromisų. Atminkite, kad kai kurie pažeisti Snaigės įgaliojimai buvo metų senumo.

- Prieigos prie tinklo valdikliai: Įdiekite tinklo leidimo sąrašus neapdorotų duomenų ir analizės zonose. Tik patikimos vietos turėtų turėti prieigą prie jūsų duomenų sandėlio.

- „Infostealer“ kenkėjiškų programų apsauga: Atsižvelgiant į informacijos vagysčių kenkėjiškų programų vaidmenį pastaraisiais pažeidimais, sustiprinkite savo apsaugą, ypač įrenginiuose, kurie naudojami tiek darbo, tiek asmeniniais tikslais.

- Trečiųjų šalių rizikos valdymas: Neleiskite, kad jūsų duomenų saugos grandinė būtų nutraukta dėl silpniausios grandies. Kruopščiai patikrinkite, nuolat stebėkite ir aktyviai valdykite savo trečiųjų šalių teikėjus.

- Įvairių zonų reagavimo į incidentus planas: Turėkite gerai surepetuotą planą. Kai įvyksta duomenų pažeidimas, kiekviena sekundė yra svarbi.

- Duomenų minimizavimas: neapdorotų duomenų ir analizės zonose taikykite metodą „mažiau yra daugiau“. Laikykite tik tai, kas būtina, tiek, kiek būtina.

- Stiprus šifravimas: naudokite patikimą šifravimą duomenims, esantiems neapdorotų duomenų zonoje ir perduodamiems tarp visų zonų. Pagalvokite apie tai kaip apie savo duomenų šarvus.

- Nuolatinis stebėjimas: Įdiekite stebėjimą ir anomalijų aptikimą visose zonose visą parą. Tai tarsi nuolat budinti budrus sargas.

- Atitikties svarstymai: įsitikinkite, kad jūsų duomenų architektūra atitinka atitinkamus duomenų apsaugos reglamentus. Tai ne tik apie saugumą; tai taip pat apie teisinę apsaugą.

Įtraukdami šias priemones į mūsų keturių zonų architektūrą, sukuriame duomenų valdymo sistemą, kuri yra ne tik funkcionali, bet ir savo saugumu primenanti tvirtovę. Atminkite, kad duomenų pasaulyje, kaip ir gaminant maistą, svarbu ne tik turėti tinkamus ingredientus – tai, kaip juos derinate ir apsaugote, lemia duomenų katastrofą ir skaitmeninį delikatesą.

Paskutinė virėjo pastaba

Aš esu duomenų šefas, o ne teisinis someljė. Nors galiu jums patarti, kaip paruošti ir pateikti jūsų duomenis, norėdami tobulai suderinti vyną su teisės aktų laikymusi, kreipkitės į kvalifikuotą teisinį patarėją. Jie gali padėti jums sužinoti apie sudėtingą privatumo įstatymų ir taisyklių puokštę, kuri lydi mūsų duomenų virtuvę.

Laikydamiesi šių principų, galite paversti savo duomenis iš galimo apsinuodijimo maistu protrūkio į savo restorano patiekalą. Verslo pasaulyje, kaip ir kulinarijoje, svarbu turėti ne pačius egzotiškiausius ingredientus – reikia derinti juos su įgūdžiais ir rūpesčiu, kad būtų sukurta kažkas tikrai nepaprasto.

Tobulas duomenų patiekalas: ilgalaikis įspūdis

Kai nuvalome duomenų valdymo šventės lentelę, apibendrinkime pagrindinius mūsų sėkmės recepto ingredientus:

- Įdiekite keturių zonų duomenų architektūrą, kad sutvarkytumėte savo duomenų virtuvę.

- Sustiprinkite savo duomenų tvirtovę pažangiomis saugumo priemonėmis.

- Puoselėkite kultūrą, kurioje visi suprastų duomenų saugumo vertę.

- Reguliariai tikrinkite ir patikrinkite savo duomenų valdymo praktiką.

- Nepamirškite slapto ingrediento: prisitaikymo. Duomenų aplinka nuolat keičiasi, todėl turėtų keistis ir jūsų požiūris.

Prisiminti, duomenų pasaulyje, kaip ir aukštojoje virtuvėje, tobulumas nepasiekiamas per vieną naktį. Tai kruopštaus planavimo, kruopštaus vykdymo ir nuolatinio tobulinimo rezultatas. Laikydamiesi šių principų ne tik išvengsite duomenų katastrofos – sukuriate duomenų valdymo šedevrą, kuris užtikrins jūsų verslo klestėjimą skaitmeniniame amžiuje.

Taigi, virėja, ar esate pasirengęs savo duomenis paversti firminiu savo įmonės patiekalu? Virtuvė yra tavo!

Dabar pradėkime gaminti maistą su duomenimis!